[Tutorial] VPN utilizando IPSEC

Enviado: 11 Jun 2013 22:10

Vamos configurar uma VPN através de IPSEC neste tutorial, o cenário assume um Endian na matriz e outro na filial.

Cada ponta possui IP fixo e irá utilizar a conexão MAIN do Endian para fechar o túnel da VPN. Você pode definir que o túnel seja fechado através da conexão reserva caso assim deseje ou necessite. Chega de conversa e vamos logo ao que interessa !

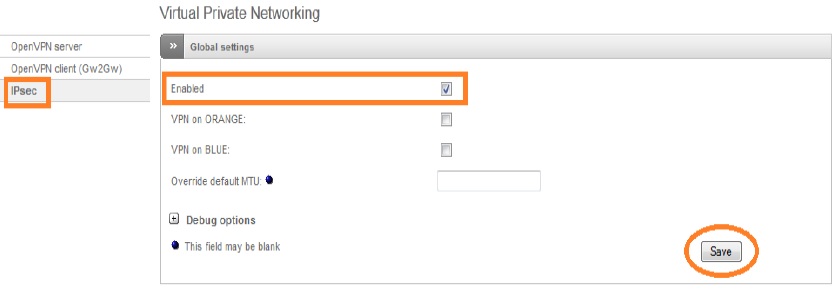

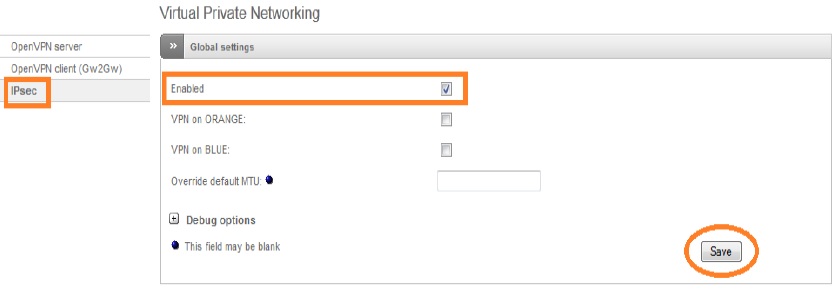

1 - Acesse o menu VPN no menu e após clique em IPSEC , selecione a opção Enabled e clique em salvar, conforme a imagem abaixo

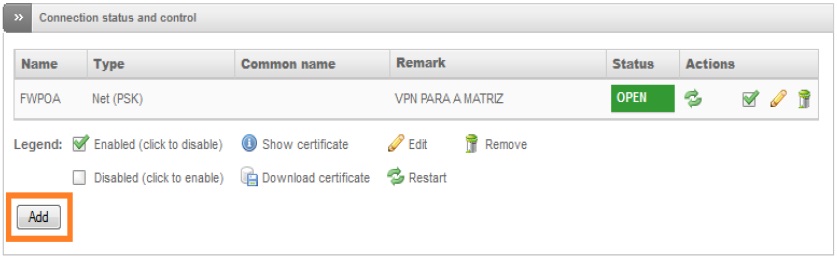

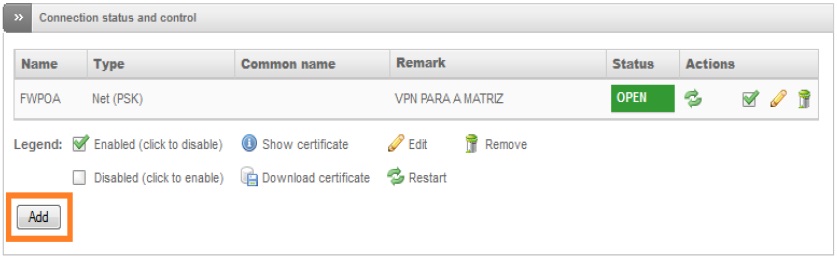

2 - Com o serviço habilitado, vá na aba Connection status and control e clique em Add para iniciar a configuração do túnel utilizado pelo IPSEC. Iremos criar um túnel do tipo NET-TO-NET que interliga as duas redes através do túnel , neste caso interliga MATRIZ e FILIAL.

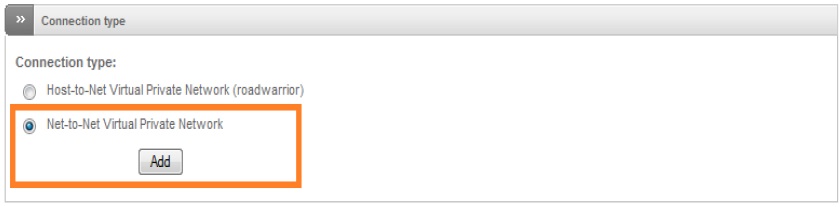

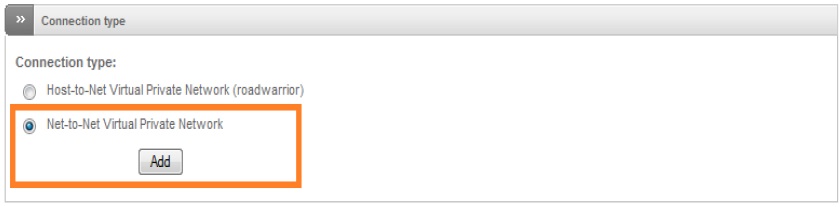

Defina o tipo de conexão do túnel como Net-to-Net Virtual Private Network e clique em Add

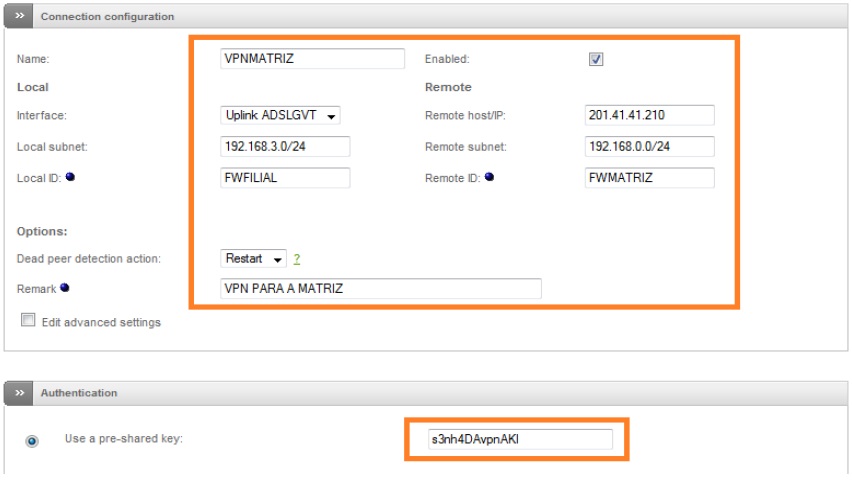

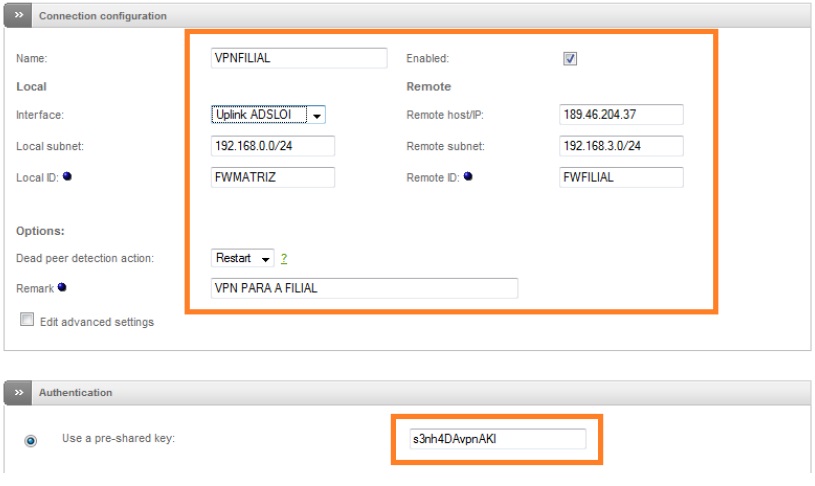

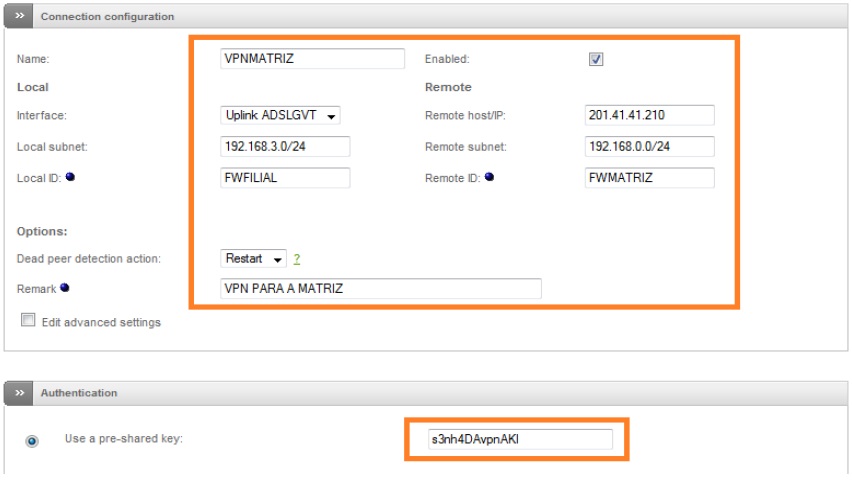

3 - Primeiramente vamos configurar o lado da FILIAL, acesse o Firewall da sua filial e tome como exemplo a configuração abaixo para configurar.

Resumo dos campos que devem ser preenchidos neste passo do tutorial:

NAME = Nome dado a conexão - ENABLED = Sim

INTERFACE – Conexão utilizada pelo túnel

REMOTE HOSP/IP = Onde o IPSEC deve se conectar, no caso o IP fixo da Matriz

LOCAL SUBNET = Rede local da filial

REMOTE SUBNET = Rede local da matriz

LOCALID = Identificação do lado da filial

REMOTE ID = Identificação do lado da matriz

DEAD PEER = Ação a ser tomada se constatada queda da conexão do túnel

REMARK = Descrição do túnel

PRE-SHARED KEY = Senha utilizada para proteção do túnel

Lembrando que os campos NAME, LOCAL ID, REMOTE ID e REMARK ficam a gosto e podem ser inventados e inseridos da maneira que você achar melhor. Com os dados inseridos mande salvar, com isto o lado da filial esta pronto.

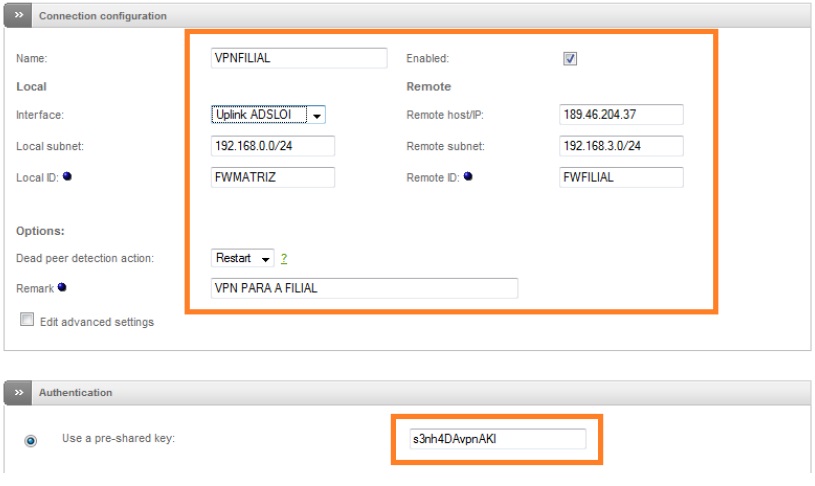

4 - Agora devemos conectar ao Firewall da matriz e repetir a configuração para que o túnel possa ser estabelecido com o Firewall da filial. Atenção a configuração do outro lado, os valores LOCAL ID e REMOTE ID devem ser iguais aos informados no Firewall da filial, mas devem ser invertidos. Na filial configuramos como LOCALID = FWFILIAL e REMOTE ID = FWMATRIZ , na matriz invertemos esta configuração ficando: LOCAL ID = FWMATRIZ e REMOTE ID = FWFILIAL.

Com o IP da filial em mãos, vamos preencher os campos prestando atenção aos IDS e na rede local e remota que também devem ser invertidas, conforme ilustra imagem abaixo.

Clique em salvar, e esta tudo pronto. Agora é usufruir sua nova VPN. Neste momento em ambos os lados o status da conexão deve ficar verde e mostrando o texto OPEN , caso esteja vermelho e mostrando CLOSED revise as configurações.

Este tutorial é valido para conexões VPN com outros Firewalls disponíveis no mercado. Já testei o Endian com Sonicwall, Fortinet, Sophos UTM, Pfsense, Dlink Modems, Cisco VPN Routers e algumas outras soluções mais. O IPSEC tem a vantagem de ser um protocolo que esta presente em todas as soluções UTM ou de Hardware, pelo menos todas que usei até hoje.

Espero que este tutorial seja útil a alguém, bom proveito.

Cada ponta possui IP fixo e irá utilizar a conexão MAIN do Endian para fechar o túnel da VPN. Você pode definir que o túnel seja fechado através da conexão reserva caso assim deseje ou necessite. Chega de conversa e vamos logo ao que interessa !

1 - Acesse o menu VPN no menu e após clique em IPSEC , selecione a opção Enabled e clique em salvar, conforme a imagem abaixo

2 - Com o serviço habilitado, vá na aba Connection status and control e clique em Add para iniciar a configuração do túnel utilizado pelo IPSEC. Iremos criar um túnel do tipo NET-TO-NET que interliga as duas redes através do túnel , neste caso interliga MATRIZ e FILIAL.

Defina o tipo de conexão do túnel como Net-to-Net Virtual Private Network e clique em Add

3 - Primeiramente vamos configurar o lado da FILIAL, acesse o Firewall da sua filial e tome como exemplo a configuração abaixo para configurar.

Resumo dos campos que devem ser preenchidos neste passo do tutorial:

NAME = Nome dado a conexão - ENABLED = Sim

INTERFACE – Conexão utilizada pelo túnel

REMOTE HOSP/IP = Onde o IPSEC deve se conectar, no caso o IP fixo da Matriz

LOCAL SUBNET = Rede local da filial

REMOTE SUBNET = Rede local da matriz

LOCALID = Identificação do lado da filial

REMOTE ID = Identificação do lado da matriz

DEAD PEER = Ação a ser tomada se constatada queda da conexão do túnel

REMARK = Descrição do túnel

PRE-SHARED KEY = Senha utilizada para proteção do túnel

Lembrando que os campos NAME, LOCAL ID, REMOTE ID e REMARK ficam a gosto e podem ser inventados e inseridos da maneira que você achar melhor. Com os dados inseridos mande salvar, com isto o lado da filial esta pronto.

4 - Agora devemos conectar ao Firewall da matriz e repetir a configuração para que o túnel possa ser estabelecido com o Firewall da filial. Atenção a configuração do outro lado, os valores LOCAL ID e REMOTE ID devem ser iguais aos informados no Firewall da filial, mas devem ser invertidos. Na filial configuramos como LOCALID = FWFILIAL e REMOTE ID = FWMATRIZ , na matriz invertemos esta configuração ficando: LOCAL ID = FWMATRIZ e REMOTE ID = FWFILIAL.

Com o IP da filial em mãos, vamos preencher os campos prestando atenção aos IDS e na rede local e remota que também devem ser invertidas, conforme ilustra imagem abaixo.

Clique em salvar, e esta tudo pronto. Agora é usufruir sua nova VPN. Neste momento em ambos os lados o status da conexão deve ficar verde e mostrando o texto OPEN , caso esteja vermelho e mostrando CLOSED revise as configurações.

Este tutorial é valido para conexões VPN com outros Firewalls disponíveis no mercado. Já testei o Endian com Sonicwall, Fortinet, Sophos UTM, Pfsense, Dlink Modems, Cisco VPN Routers e algumas outras soluções mais. O IPSEC tem a vantagem de ser um protocolo que esta presente em todas as soluções UTM ou de Hardware, pelo menos todas que usei até hoje.

Espero que este tutorial seja útil a alguém, bom proveito.